Authentification

Quel est l’impact du RGPD sur l’identité numérique ?

Naviguer sur internet et donner des informations personnelles sur soi est une pratique tout à fait naturelle de nos jours. Mais cette habitude comporte de gros risques et la sécurité des informations que l’on fournit sur internet n’est pas une…

Lire la suiteNormes et systèmes d’authentifications conformes à la nouvelle réglementation RGPD

Actuellement, toutes les entreprises se focalisent sur le nouveau règlement européen : le RGPD. Il s’agit d’un sujet d’une grande importance car il est effectif depuis le 25 mai 2018. Son aspect juridique est ce qui fait qu’il est incontournable….

Lire la suite

Découvrez OpenID, un système d’authentification décentralisée

Pour garantir un système d’authentification décentralisée, les utilisateurs peuvent opter pour le système OpenID. Ce programme garantit l’authentification unique et permet à l’utilisateur de s’identifier dans plusieurs sites sans avoir enregistré de Password dans chaque plate-forme. L’utilisateur identifié par une…

Lire la suite

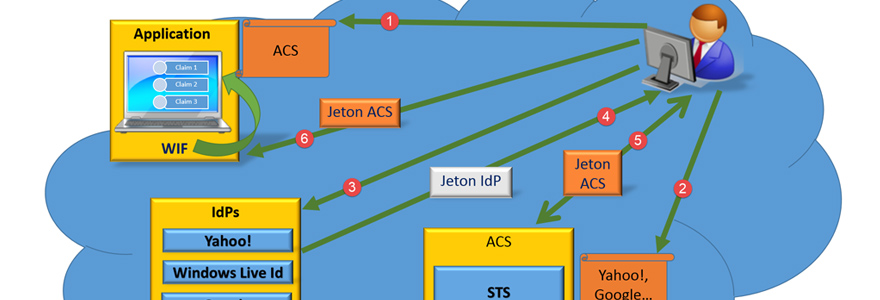

Normes et outils pour l’authentification unique

Ceux qui souhaitent améliorer l’efficacité du système d’information devront penser à mieux gérer les identités et les accès aux informations de leurs entreprises. Pour optimiser l’authentification unique, il existe certains normes et outils efficaces. Découvrons les systèmes pour échanger des…

Lire la suite

Authentification : prouver son identification

L’internaute préfère garder l’anonymat et utiliser un pseudonyme en se connectant sur les réseaux sociaux au lieu de révéler ses véritables identités. Il existe toutefois certains domaines nécessitant une preuve numérique permettant de prouver qui l’on est et vérifier à…

Lire la suite